Was ist das Common Vulnerability Scoring System?

Das Common Vulnerability Scoring System (CVSS) ist der Industriestandard zur Bewertung der Schwere von Sicherheitslücken. Sicherheitsteams, Plattformen für Schwachstellenmanagement und regulatorische Rahmenwerke wie NIS-2 stützen sich auf CVSS-Scores, um die Behebung zu priorisieren. Version 4.0, veröffentlicht vom FIRST (Forum of Incident Response and Security Teams), ersetzt CVSS v3.1 mit signifikanten strukturellen Verbesserungen.

CVSS-Scores reichen von 0,0 bis 10,0 — höhere Werte bedeuten größere Schwere. Jeder CVE-Eintrag in der National Vulnerability Database und in unserer CVE-Datenbank enthält einen CVSS-Score, der Organisationen bei der Priorisierung unterstützt.

Warum wurde CVSS v4.0 benötigt?

CVSS v3.1 diente der Branche seit 2019 gut, hatte aber bekannte Einschränkungen:

- Score-Inflation: Viele Schwachstellen clusterten bei HIGH und CRITICAL, was die Priorisierung erschwerte.

- Fehlender Bedrohungskontext: Der Base Score allein spiegelte nicht wider, ob eine Schwachstelle aktiv ausgenutzt wurde.

- Binäre Scope-Metrik: Die Scope-Metrik in v3.1 war bekannt dafür, schwer konsistent anwendbar zu sein.

- Kein zusätzlicher Kontext: Es gab keine standardisierte Möglichkeit, weitere Risikofaktoren wie automatisierbare Ausnutzung oder Sicherheitsauswirkungen zu erfassen.

Diese Lücken führten dazu, dass Sicherheitsteams häufig externe Datenquellen benötigten — etwa den CISA KEV-Katalog oder EPSS-Scores — um fundierte Entscheidungen zu treffen. CVSS v4.0 adressiert viele dieser Mängel direkt.

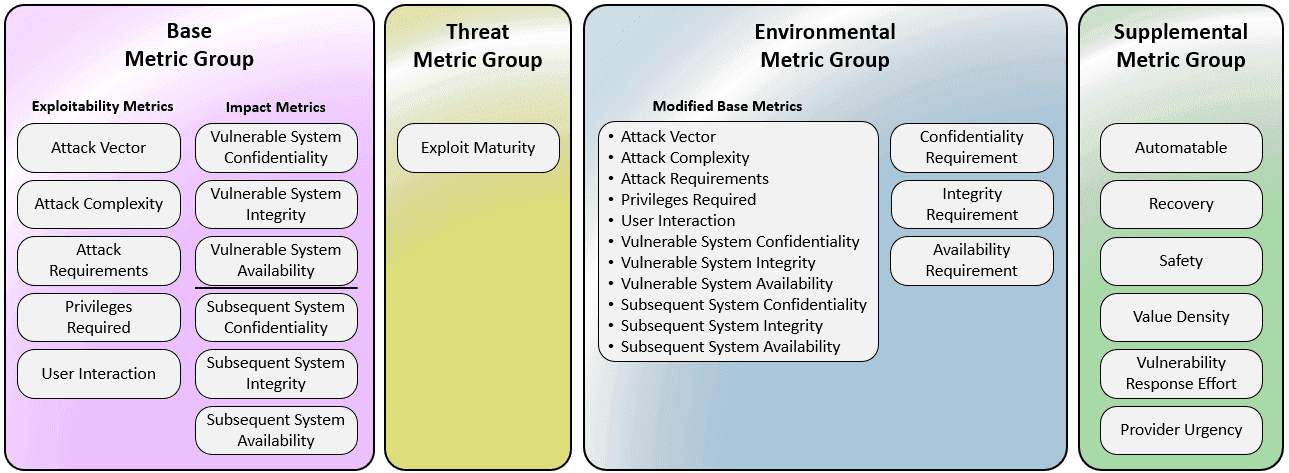

Die vier Metrikgruppen in CVSS v4.0

CVSS v4.0 organisiert die Schwachstellenbewertung in vier verschiedene Metrikgruppen, die jeweils einem bestimmten Zweck dienen:

Base-Metrikgruppe

Die Base-Metriken erfassen die intrinsischen, unveränderlichen Eigenschaften einer Schwachstelle. Sie gliedern sich in zwei Kategorien:

Exploitability-Metriken beschreiben, wie die Schwachstelle angegriffen werden kann:

- Attack Vector (Network, Adjacent, Local, Physical)

- Attack Complexity (Low, High)

- Attack Requirements — neu in v4.0, ersetzt Teile der alten Scope-Metrik

- Privileges Required (None, Low, High)

- User Interaction (None, Passive, Active) — v4.0 unterscheidet zwischen passiver und aktiver Interaktion

Impact-Metriken beschreiben die Auswirkungen einer erfolgreichen Ausnutzung, jetzt getrennt bewertet für das verwundbare System und nachgelagerte Systeme:

- Vertraulichkeit, Integrität und Verfügbarkeit des verwundbaren Systems

- Vertraulichkeit, Integrität und Verfügbarkeit nachgelagerter Systeme

Diese Trennung ersetzt die binäre Scope-Metrik aus v3.1 durch ein differenzierteres Modell, das die Auswirkungen auf die ausgenutzte Komponente und verbundene Systeme unabhängig voneinander bewertet.

Threat-Metrikgruppe

Die Threat-Metriken — umbenannt von "Temporal" in v3.1 — passen den Score basierend auf der aktuellen Bedrohungslage an. Die zentrale Metrik ist Exploit Maturity, die angibt, ob funktionsfähiger Exploit-Code existiert und ob die Schwachstelle aktiv ausgenutzt wird.

Hier verbindet sich CVSS v4.0 direkt mit realer Bedrohungsaufklärung. Eine Schwachstelle mit hohem Base Score, aber ohne bekannten Exploit wird niedriger bewertet als eine, die aktiv in Attack-Surface-Management-Scans und Darknet-Monitoring-Ergebnissen auftaucht.

Environmental-Metrikgruppe

Die Environmental-Metriken ermöglichen es Organisationen, den Score basierend auf ihrer spezifischen Infrastruktur anzupassen:

- Modified Base Metrics: Überschreiben beliebige Base-Metriken, um lokale Gegebenheiten abzubilden (z.B. wenn Netzwerkzugang durch Firewalls eingeschränkt ist)

- Confidentiality, Integrity und Availability Requirements: Geben an, wie kritisch das betroffene System für die Organisation ist

Beispielsweise wird eine Schwachstelle in einem öffentlich erreichbaren Webserver anders bewertet als dieselbe Schwachstelle in einer isolierten Testumgebung. Organisationen mit systematischem Schwachstellenmanagement sollten Environmental-Metriken anhand ihrer Asset-Kritikalitätsdaten kalibrieren.

Supplemental-Metrikgruppe

Vollständig neu in CVSS v4.0 liefern die Supplemental-Metriken zusätzlichen Kontext, ohne den numerischen Score zu beeinflussen:

- Automatable: Kann der Angriff im großen Maßstab automatisiert werden?

- Recovery: Wie leicht kann sich das betroffene System erholen?

- Safety: Hat die Schwachstelle physische Sicherheitsauswirkungen?

- Value Density: Enthält das Zielsystem konzentrierte Daten mit hohem Wert?

- Vulnerability Response Effort: Wie viel Aufwand ist für die Behebung erforderlich?

- Provider Urgency: Welche Dringlichkeitsstufe hat der Hersteller zugewiesen?

Diese Metriken sind besonders wertvoll für Incident-Response-Teams und Risikogremien, die über den numerischen Score hinaus Geschäftskontext benötigen.

Wesentliche Unterschiede zwischen CVSS v3.1 und v4.0

| Aspekt | CVSS v3.1 | CVSS v4.0 |

|---|---|---|

| Metrikgruppen | Base, Temporal, Environmental | Base, Threat, Environmental, Supplemental |

| Scope | Binär (Changed/Unchanged) | Ersetzt durch getrennte Vulnerable/Subsequent System-Bewertung |

| User Interaction | None/Required | None/Passive/Active |

| Temporal → Threat | Exploit Code Maturity, Remediation Level, Report Confidence | Vereinfacht auf Exploit Maturity |

| Zusätzlicher Kontext | Nicht verfügbar | Automatable, Recovery, Safety, Value Density etc. |

| Score-Nomenklatur | "CVSS Score" | CVSS-B, CVSS-BT, CVSS-BE, CVSS-BTE (zeigt an, welche Gruppen angewendet wurden) |

Die neue Namenskonvention (CVSS-B, CVSS-BT etc.) ist eine bedeutende Verbesserung für die Transparenz. Wenn jemand einen "CVSS-Score von 9,1" meldet, wissen Sie jetzt genau, welche Metrikgruppen zu dieser Zahl beigetragen haben.

Auswirkungen von CVSS v4.0 auf Penetrationstests

Für Penetrationstest-Teams ändert CVSS v4.0 die Art und Weise, wie Findings bewertet und kommuniziert werden:

- Granularere Schweregrade reduzieren die Häufung von Findings bei CRITICAL und machen die Priorisierung in Reports handlungsfähiger.

- Threat-Metriken erlauben es, in Pentest-Reports abzubilden, ob eine entdeckte Schwachstelle bekannte Exploits hat — das fügt technischen Findings realen Bedrohungskontext hinzu.

- Supplemental-Metriken wie Automatable und Safety helfen, Geschäftsrisiken an nicht-technische Stakeholder zu kommunizieren.

Praktische Empfehlungen

- Scoring-Tools aktualisieren: Stellen Sie sicher, dass Ihre Schwachstellenscanner und Management-Plattformen CVSS v4.0-Vektoren unterstützen.

- Environmental-Metriken kalibrieren: Verknüpfen Sie Ihr Asset-Inventar mit CVSS Environmental-Metriken für organisationsspezifische Scores.

- Threat-Metriken nutzen: Integrieren Sie Threat-Intelligence-Feeds (KEV-Katalog, EPSS), um Exploit-Maturity-Werte aktuell zu halten.

- Team schulen: Stellen Sie sicher, dass Sicherheitsanalysten die neue Metrikstruktur verstehen, insbesondere die Unterscheidung zwischen Vulnerable/Subsequent System.

- Report-Templates anpassen: Aktualisieren Sie die Formate für Penetrationstest- und Schwachstellenberichte, um CVSS v4.0-Vektoren mit der neuen Nomenklatur aufzunehmen.

Fazit

CVSS v4.0 stellt eine bedeutsame Weiterentwicklung der Schwachstellenbewertung dar. Die Ergänzung um Supplemental-Metriken, die Eliminierung der problematischen Scope-Metrik und die granulareren User-Interaction-Werte tragen alle zu genaueren und handlungsfähigeren Schweregrad-Bewertungen bei. Obwohl der Übergang von v3.1 eine Aktualisierung von Tools und Prozessen erfordert, rechtfertigt die verbesserte Präzision bei der Schwachstellenpriorisierung den Aufwand — insbesondere für Organisationen, die große Schwachstellenportfolios unter regulatorischen Anforderungen wie NIS-2 oder ISO 27001 verwalten.

Die vollständige Spezifikation finden Sie im CVSS v4.0 Specification Document von FIRST.