Cyber Sichtbarkeit für Auditoren, Compliance und Externe

Um die Transparenz der Cybersicherheit zu gewährleisten, ist es wichtig, Dritte einzuladen, die Sicherheitsinfrastruktur des Unternehmens zu überprüfen. Dies sorgt für Transparenz und hilft bei der Ermittlung potenzieller Schwachstellen. Außerdem muss sichergestellt werden, dass es keine unnötige Kommunikation mit den Prüfern gibt. Dies trägt dazu bei, den Prozess effizient und zielgerichtet zu gestalten.

Gutes Risikomanagement zeigen

Sichtbarkeit der Cybersicherheit mit turingsecure

Um die Transparenz der Cybersicherheit zu gewährleisten, ist es wichtig, Dritte einzuladen, die Sicherheitsinfrastruktur des Unternehmens zu überprüfen. Dies sorgt für Transparenz und hilft bei der Ermittlung potenzieller Schwachstellen. Außerdem muss sichergestellt werden, dass es keine unnötige Kommunikation mit den Prüfern gibt. Dies trägt dazu bei, den Prozess effizient und zielgerichtet zu gestalten.

Leitlinien, Transparenz und Einhaltung von Vorschriften

Erreichen von Konformitätsstandards

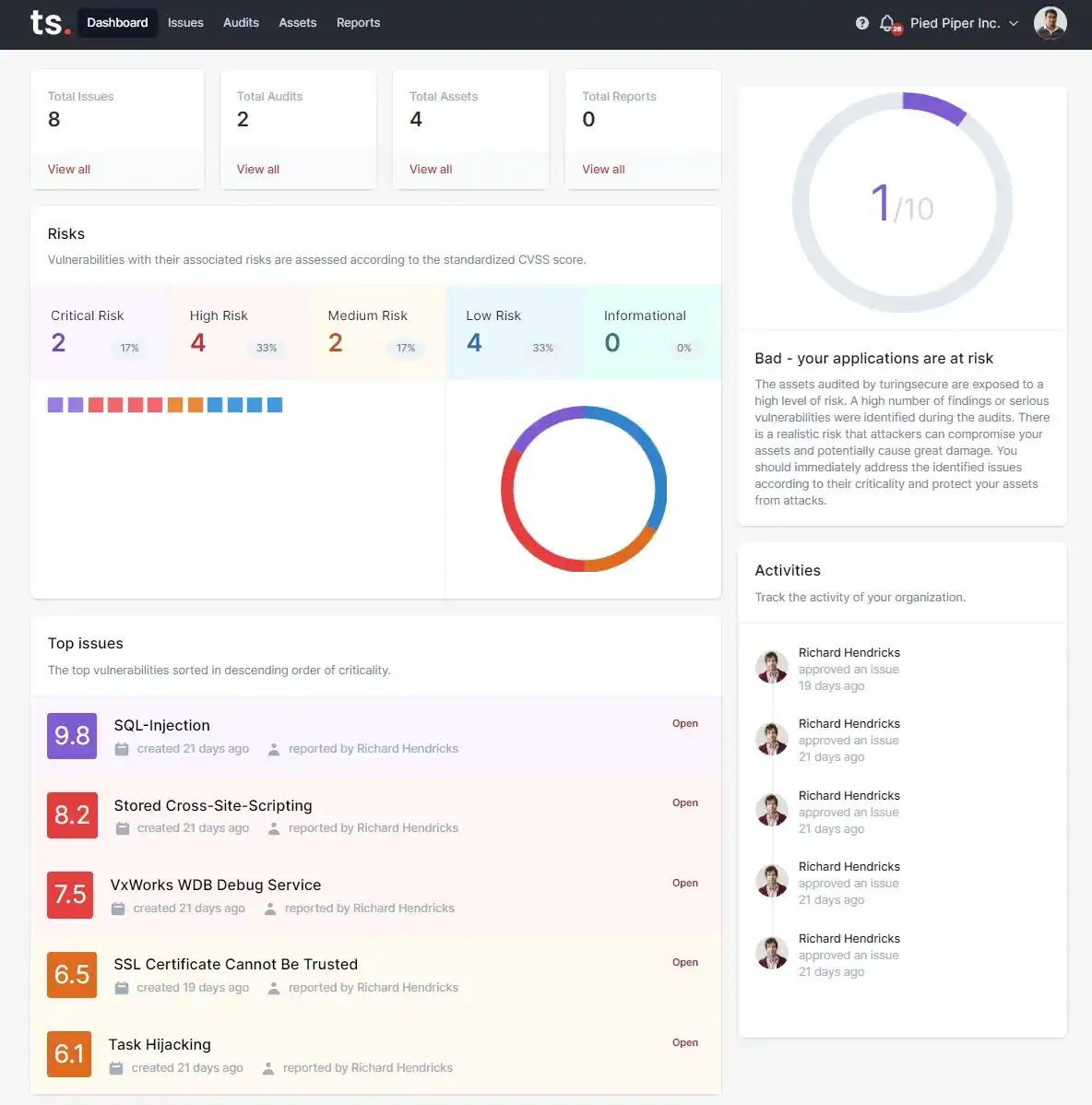

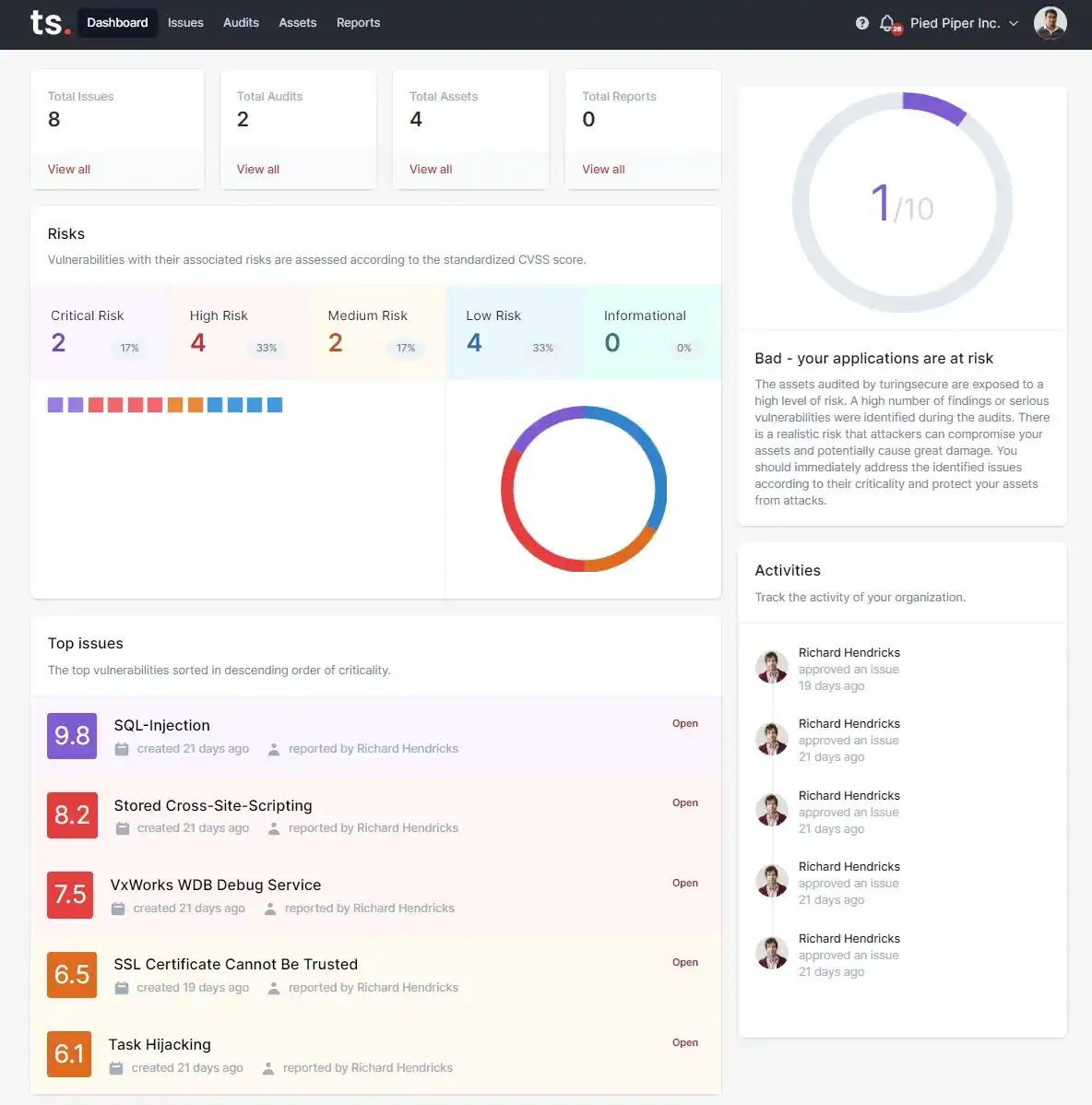

Um sicherzustellen, dass die Sicherheitsmaßnahmen für jeden verständlich sind, ist es wichtig, verständliche Dashboards zu erstellen. Dies wird dazu beitragen, einen klaren Überblick über die Sicherheitsmaßnahmen und mögliche Risiken zu geben. Außerdem ist es wichtig, den Prüfern Ihre Sicherheitsrichtlinien und die Einhaltung der Vorschriften zu zeigen. Dadurch wird sichergestellt, dass sie die getroffenen Maßnahmen kennen und eine genaue Bewertung der Sicherheitsinfrastruktur vornehmen können.

Insgesamt ist die Einladung Dritter zur Prüfung der Sicherheitsinfrastruktur des Unternehmens ein wichtiger Schritt, um die Sicherheit des Unternehmens zu gewährleisten. Durch verständliche Dashboards und die Bereitstellung von Sicherheitsrichtlinien und Konformitätserklärungen für die Prüfer kann die Organisation sicherstellen, dass die Sicherheitsmaßnahmen verstanden werden und potenzielle Risiken erkannt werden.

Präsentieren Sie Ihre wirksamen Maßnahmen für Cybersicherheit und Compliance

Die Sicherheitsseiten bieten einen umfassenden Überblick über die Maßnahmen, die zur Gewährleistung der Cybersicherheit und der Einhaltung von Vorschriften ergriffen werden.

ANWENDUNGSSICHERHEIT AUTOMATISIERT

Managed Automation Services mit hoher Effizienz

Wir bieten eine Reihe von automatisierten Sicherheitsanalysen, die wir verwalten und die durch manuelle Aktivitäten, wie Penetrationstests, ergänzt werden können.

Cyber Security Page Builder & Zertifikate

Integration der IT-Sicherheit durch ereignis- oder zeitbasierte Sicherheitsprüfungen in den Lebenszyklus der Anwendung. Wir garantieren ein konstant hohes Sicherheitsniveau durch eine moderne DevSecOps-Lösung.

Security Incident Response

Betrachten Sie Vorfälle in einem IT-Kontext, beschleunigen Sie Untersuchungen und reagieren Sie mit unserem Fachwissen auf Bedrohungen.

Penetration Testing

Unsere erfahrenen IT-Sicherheitsberater decken Schwachstellen in Webanwendungen, mobilen Apps und IT-Systemen auf, bevor ein echter Hacker sie ausnutzen kann.

Neugierig? Überzeugt? Interessiert?

Vereinbaren Sie noch heute ein unverbindliches Gespräch mit einem unserer Produktexperten.